Gli esperti di ESET indicano alcuni consigli utili per evitare di cadere nella trappola del phishing, a fronte dei dati dell’ultimo mese per cui il 41% degli italiani sarebbe stato minacciato

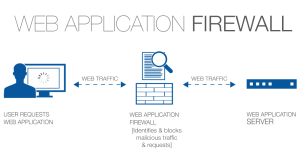

Leggi Articolo »L’evoluzione della tecnologia Web Application Firewall

Massimo Romagnoli, Country Manager per l’Italia di Positive Technologies, descrive l’evoluzione della tecnologia WAF (Web Application Firewall) e i vantaggi che ne possono trarre le aziende

Leggi Articolo »Esprinet firma un accordo di distribuzione con Spamina

Esprinet annuncia di aver siglato con Spamina un accordo di distribuzione in ambito Security

Leggi Articolo »Fortinet e il Security Fabric aperto

Fortinet conferma il suo impegno nel garantire un Fortinet Security Fabric aperto ed estende la sua concreta threat intelligence a soluzioni multi-vendor

Leggi Articolo »Il nuovo approccio di Avaya alla segmentazione della rete

L’iper-segmentazione, l’invisibilità integrata e la flessibilità automatizzata rafforzano la sicurezza di rete, mentre Avaya la mette in pratica

Leggi Articolo »Fortinet svela le strategie di cybersecurity delle aziende in EMEA

Secondo una nuova ricerca indipendente, sono il cloud e le vulnerabilità nei sistemi IT le principali preoccupazioni per i decisori IT. Ecco le strategie di cybersecurity svelate da Fortinet

Leggi Articolo »Checkpoint Systems presenta S3vx

S3vx, ossia magneti di ultima generazione e crittografia avanzata sono le soluzioni Checkpoint Systems al servizio del retail

Leggi Articolo »Partner Data sigla un accordo di distribuzione con Venustech

Con una storia di oltre 20 anni, il più grande provider cinese di soluzioni di Cloud e Network Security arriva anche in Italia grazie a Partner Data

Leggi Articolo »Tre consigli per difendersi dai ransomware

Paolo Arcagni, System Engineer Manager di F5 Networks, descrive tre passaggi fondamentali per proteggere il proprio IT dall’attacco di ransomware

Leggi Articolo »Fortinet presenta una serie di access point universali

La nuova serie di access point universali Fortinet automatizza le operazioni e protegge dalle minacce IoT tramite al Security Fabric

Leggi Articolo » TradeManager Il portale italiano dedicato al Canale ICT

TradeManager Il portale italiano dedicato al Canale ICT